检测测试规范中提出的编码规则违规行为

测试区域

软件

软件功能安全测试

系统故障带来的潜在风险

这是预防和确保用户安全的必要验证过程。

这是通过评估按照标准要求集成硬件和软件的安全系统是否实现了功能安全来评估系统安全性的测试。

范围和测试规范

工业用锂二次电池电器安全标准

- 该法案规定了储能系统(ESS)中使用的锂二次电池和电池组的安全和环境测试方法以及相应的要求。

- 软件测试包含在附件 E 中。

医疗设备软件和嵌入式软件的医疗设备

- 电器安全定义了医疗设备软件开发的生命周期要求。

- 适用于独立医疗软件和嵌入式医疗器械软件的开发和维护。

自动控制装置

IEC 60730-1 自动电气控制

- 本标准适用于家用和类似用途的设备或与其结合使用的自动控制装置,包括供暖、空调和类似用途的控制装置。

- 该设备可单独或组合使用电力、天然气、燃油、固体燃料或太阳能供电。软件测试详见附录 H。

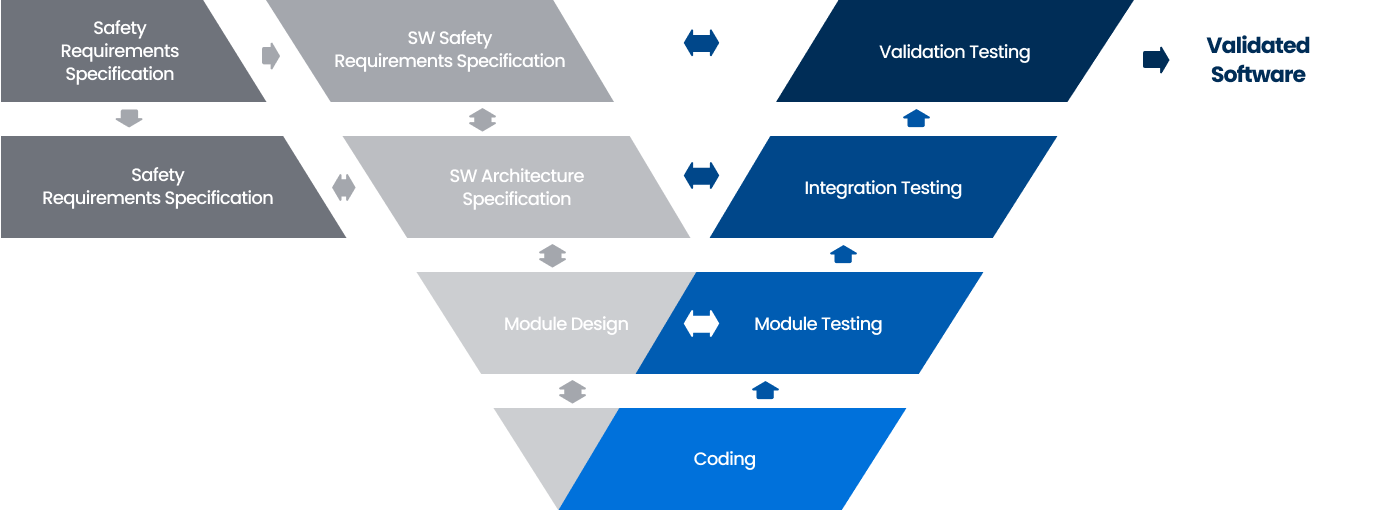

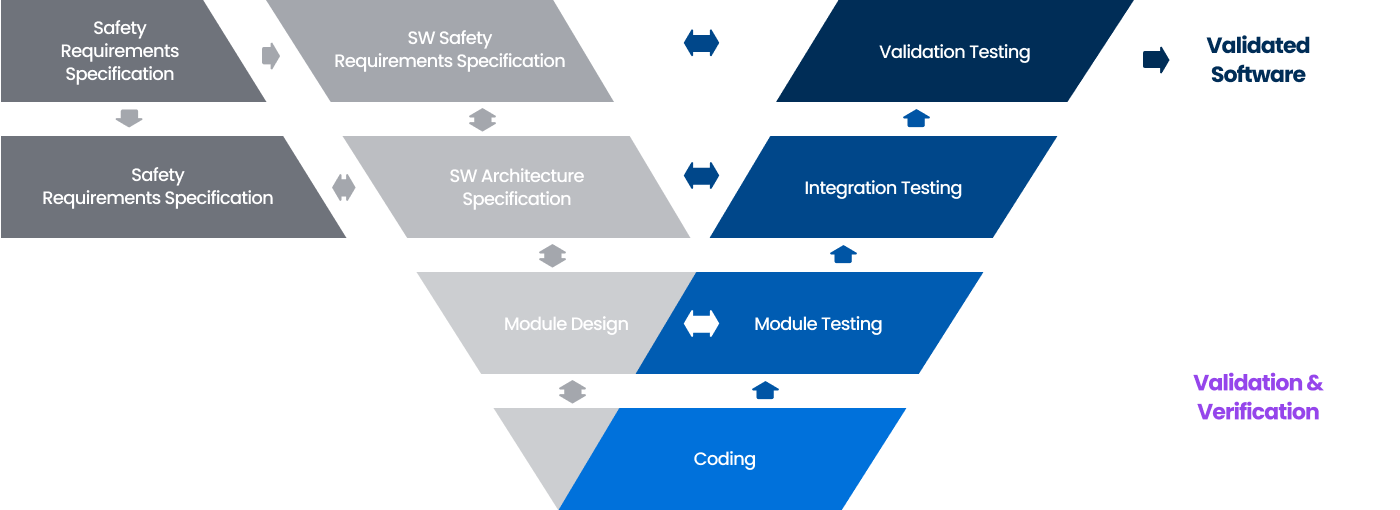

软件验证模型V&V

根据用户需求对SW开发阶段进行验证,确认开发的SW是否满足用户需求的SW质量验证模型。

软件测试程序

应用

法律顾问

收据

测试

测试结果发布

所需文件:测试请求申请书、测试协议、功能安全文件(安全概念文件、安全分析报告、测试报告等)

软件静态测试

通过根据编码标准验证每一行代码,

确保软件的质量和完整性。

该测试通过验证软件是否符合功能安全的静态分析(设计和编码标准)标准来确保软件可靠性并提高质量。

范围和测试规范

测试标准

根据客户要求应用标准/规范进行静态分析

测试程序

收据

法律顾问

支付费用

测试执行

测试结果发布

所需文件:测试委托申请书、测试协议

软件研发项目验证测试

研发项目取得成功,

通过认可的测试机构的客观测试

它正式证明了它的可靠性和价值。

本测试服务通过第三方测试,对国家及公共机构研发项目的成果进行定量评估,确保可靠性并验证客观性。我们将根据委托公司提出的测试方法,根据业务计划和项目方案中规定的开发和性能指标进行测试,并出具正式测试报告。

- 适用对象及

测试规范 -

01 国家/事业单位研发项目成果02 SW∙ICT各领域的IT产品软件和ICT所有领域

研发项目成果

Web 应用程序

移动的

嵌入式

封装软件

其他软件

- 测试标准

-

要点 01

商业计划和项目计划中规定的发展和绩效指标

要点 02测试公司提供的测试方法

软件质量测试

基于国际标准(ISO/IEC)的目标

通过评估软件的质量和竞争力,

我证明这一点。

该测试基于国际标准ISO/IEC 25023和ISO/IEC 25051,旨在确保客户软件产品的竞争力和可靠性,从功能适用性、性能效率、兼容性、可用性、可靠性、安全性、可维护性和可移植性等质量特性对软件产品进行客观评估。

- 适用对象及

测试规范 -

- ISO/IEC 25023

- 软件产品质量要求与评估国际标准

- ISO/IEC 25051

- 软件产品质量要求和测试国际标准

- 系统/软件产品质量

- 功能适用性

- 功能完整性

- 功能准确性

- 功能充分性

- 性能效率

- 时间响应能力

- 资源效率

- 电容式

- 兼容性

- 共存

- 互操作性

- 可用性

- 适当的认可

- 易学性

- 可操作性

- 预防用户错误

- 界面美学

- 无障碍设施

- 可靠性

- 到期

- 可用性

- 容错

- 可恢复性

- 安全

- 保密性

- 正直

- 不可否认性

- 责任

- 验证

- 可维护性

- 模块化

- 可重用性

- 分析

- 可变性

- 可测试性

- 可移植性

- 适应性

- 安装

- 可替代性

- 测试对象

-

所有软件领域,包括移动、嵌入式、数字内容、网络管理工具、家庭网络和游戏。

所有软件领域Web 应用程序

移动的

嵌入式

封装软件

其他软件

测试程序

应用

测试标准的审查和讨论

收据

测试

测试结果发布

软件研发项目验证测试需提交的文件:测试请求申请书、测试协议

软件质量测试需提交的文件:测试申请表、测试协议、软件产品(产品手册、用户手册、可执行软件)

物联网网络安全考试

在互联世界中信任是无形的

首先要保护您的个人信息和网络免受网络威胁。

该测试评估物联网(IoT)设备的安全性,并验证个人信息保护和网络安全。

适用对象

它为所有连接到互联网的无线设备制定了通用的安全要求,包括智能家居和物联网设备、处理个人信息、位置和流量数据的儿童保育设备、无线玩具和可穿戴设备。

以及处理虚拟货币和电子金融等货币价值的无线设备

无线设备和中间设备可能包含在测试范围内。

- 产品范围

-

+

无线设备3G、4G、5G、LTE/M、NB-IoT

IP通信

无线网络、低功耗蓝牙

中间设备

IP通信

互联网

+

无线设备儿童保育设备、玩具和可穿戴设备

(2009/48/EC)

- RED 指南

-

红色 3.3(d)

直接或通过其他设备

可与互联网通信的设备红色 3.3(e)能够处理个人、流量和位置数据的无线设备

(包括儿童保育设备、玩具和可穿戴设备)红色 3.3(f)允许转移无法律地位的数字资产的产品

(含虚拟货币)

测试标准

一系列符合欧盟RED指令(2014/53/EU)的含有无线通信功能的产品网络安全评估标准。

通用安全要求

定义连接到互联网的一般无线设备所共有的基本安全要求。

我们在我们的产品中建立了网络安全基础,包括访问控制、用户身份验证、安全更新、数据存储和通信安全。

数据处理无线电设备的安全

这适用于处理个人信息、位置和流量数据的无线设备,特别是儿童保育设备、无线玩具和可穿戴设备。

包括以隐私为中心的安全要求,包括个人信息保护、儿童用户的基本访问控制、家长管理功能以及日志/删除功能。

金融无线电设备安全

它的目标是连接到互联网并处理虚拟货币或电子金融等货币价值的无线设备。

满足以安全为中心的要求,例如多因素身份验证、财务数据加密和完整性保证。

测试程序

应用

测试标准的审查和讨论

收据

测试

测试结果发布

医疗器械网络安全测试

为了患者的安全,所有医疗设备都必须具有网络安全。

必须验证要求。

为了确保医疗器械的安全,制定了医疗器械网络安全要求。

这是一次验证测试。

适用对象

测试标准

医疗软件生命周期安全电器安全标准

该国际标准定义了医疗软件和 IT 系统整个生命周期(从开发到维护和处置)必须应用的安全要求。

内置医疗IT网络安全软件的医疗设备

该标准解决了连接到IT网络的医疗设备安全地与外部威胁交换数据并防止其危及整个网络的安全的要求。

FDA上市前网络安全指南

这是一份重要的监管指导文件,概述了医疗器械进入美国市场之前 FDA 要求的网络安全风险管理和文档要求。

IEC TR 60601-4-5 要求 FR

身份识别与认证(IAC)

能够验证和认证身份,以确保只有授权用户才能访问系统。

使用控制(UC)

根据用户角色和权限控制可访问的数据和功能,防止未经授权的使用。

系统完整性(SI)

通过防止因恶意软件或黑客攻击而导致的软件和数据伪造和修改来维护系统完整性。

数据保密性(DC)

对重要数据(包括患者敏感信息)进行加密,以防止未经授权的访问和泄露。

数据流限制(RDF)

控制网络路径以确保仅与授权的服务器或其他设备进行通信;

防止信息泄露

及时事件响应(TRE)

支持实时检测和记录黑客攻击等安全威胁事件,并快速响应。

资源可用性(RA)

系统不会因外部攻击而瘫痪,保证在需要时正常运行。

身份识别和认证(IA)

确保只有授权用户才能访问系统

验证和认证身份的能力

使用控制(UC)

根据用户的角色和权限访问数据

防止未经授权使用的控制功能

系统完整性(SI)

保护软件和数据免受恶意软件和黑客攻击

通过防止伪造和篡改来维护系统的完整性

数据保密性(DC)

加密患者敏感信息等重要数据

安全保护,防止未经授权的访问和泄漏

数据流限制(RDF)

控制网络路径以确保仅与授权的服务器或其他设备进行通信;

防止信息泄露

及时事件响应(TRE)

实时安全威胁事件,例如黑客攻击

支持检测、记录和快速响应

资源可用性(RA)

即使受到外部攻击,系统也不会瘫痪,

确保在需要时正常运行

IEC 81001-5-1 过程循环

测试程序

应用

测试标准的审查和讨论

收据

测试

测试结果发布

国内医疗器械网络安全检测

在高度互联时代的医疗环境中,患者信任是

免受隐形网络威胁的安全

一切从保证开始。

医疗器械审批网络安全要求产品的安全漏洞

我们进行测试以进行客观评估。

适用对象

具有有线或无线通信路径的医疗设备(Wi-Fi、蓝牙、USB、RS-232、LAN 等)

带有嵌入式软件的产品,用于控制医疗设备硬件或执行特定功能

- 固件

- 可编程逻辑控制器(PLC)

不依赖硬件,单独用于医疗用途的产品。

- 医学图像分析软件

- 疾病诊断辅助应用

- 治疗计划软件

测试标准

食品药品安全部医疗器械网络安全要求检测及报告发布

医疗器械网络安全许可与审查指南(投诉人指南)

医疗器械网络安全审批与审查指南

食品药品安全部(MFDS)身份识别和认证(IA)

确保只有授权用户才能访问系统

验证和认证身份的能力

使用控制(UC)

根据用户的角色和权限访问数据

防止未经授权使用的控制功能

系统完整性(SI)

保护软件和数据免受恶意软件和黑客攻击

通过防止伪造和篡改来维护系统的完整性

数据保密性(DC)

加密患者敏感信息等重要数据

安全保护,防止未经授权的访问和泄漏

及时事件响应(TRE)

实时安全威胁事件,例如黑客攻击

支持检测、记录和快速响应

资源可用性(RA)

即使受到外部攻击,系统也不会瘫痪,

确保在需要时正常运行

身份识别和认证(IA)

确保只有授权用户才能访问系统

验证和认证身份的能力

使用控制(UC)

根据用户的角色和权限访问数据

防止未经授权使用的控制功能

系统完整性(SI)

保护软件和数据免受恶意软件和黑客攻击

通过防止伪造和篡改来维护系统的完整性

数据保密性(DC)

加密患者敏感信息等重要数据

安全保护,防止未经授权的访问和泄漏

及时事件响应(TRE)

实时安全威胁事件,例如黑客攻击

支持检测、记录和快速响应

资源可用性(RA)

即使受到外部攻击,系统也不会瘫痪,

确保在需要时正常运行

测试程序

应用

测试标准的审查和讨论

收据

测试

测试结果发布

堪萨斯城

堪萨斯城  联邦通信委员会

联邦通信委员会  独立教育委员会

独立教育委员会  这

这  英国信用合作社协会

英国信用合作社协会  泰莱克,贾特

泰莱克,贾特